RFID

태그 :

- 개념

- - 마이크로 칩을 내장하여 RF(주파수변조) 방식으로 안테나와 교신을 통하여 근거리/원거리에서 읽고 쓰기가 가능한 무선 인식 기술을 적용한 자동식별 시스템 - 모든 사물에 전자 태그를 부착, 무선통신 기술을 이용하여 사물의 정보 및 주변 상황정보를 감지하는 인식기술

I. 무선 주파수(RF)를 이용한 객체 식별 기술, RFID의 개요

가. RFID(Radio Frequency Identification)의 정의

1) 마이크로 칩을 내장하여 RF(주파수변조) 방식으로 안테나와 교신을 통하여 근거리/원거리에서 읽고 쓰기가 가능한 무선 인식 기술을 적용한 자동식별 시스템

2) 모든 사물에 전자 태그를 부착, 무선통신 기술을 이용하여 사물의 정보 및 주변 상황정보를 감지하는 인식기술

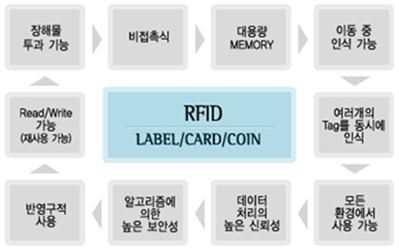

나. RFID의 장점

다. RFID의 단점

1) Bar Code에 비해 상대적으로 비싼 가격으로 대중화 어려움

2) 국가별로 다른 주파수 대역 사용으로 표준에 대한 어려움(900Mhz대역)

3) 전파의 적용 범위가 한정적(수동형 태그의 경우 약 1미터 범위)

4) 주변 환경에 의해 인식률 영향을 받음. 특히 금속을 투과하지 못함

5) 개인 프라이버시 침해 가능성

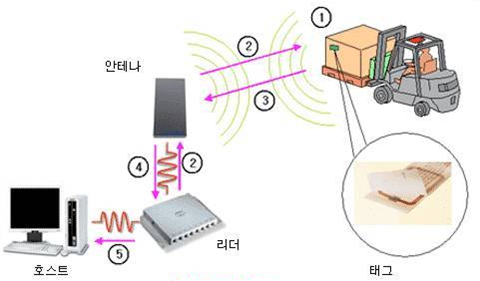

II. RFID 시스템 구조, 개념도 및 구성요소

가. RFID 시스템 구조

- 칩과 안테나로 구성된 태그에 활용 목적에 맞는 정보를 입력하고 대상에 부착

- 게이트, 계산대 등에 부착된 리더에서 안테나를 통해 발산된 무선 주파수 태그에 접촉

- 태그는 주파수에 반응하여 입력된 데이터를 안테나에 전송

- 안테나는 전송받은 데이터를 리더로 전달

- 리더는 안테나에서 수신된 EPC정보를 호스트(미들웨어)로 전달

- 리더는 수동형 태그에 에너지(전원) 공급 역할 및 Tag에 정보를 기록 가능

나. RFID 구성도

- RFID 시스템은 태그, 리더, 미들웨어(ONS, PML, Savant 포함)로 구성되고 초고속망과 연동하여 서비스를 제공

다. RFID 구성요소

|

구분 |

내용 |

|

RFID Tag |

|

|

RFID Reader |

|

|

RFID 미들웨어 |

|

III. RFID Tag 분류 및 주파수별 특성 및 활용

가. 전원 내장 여부에 따른 구분

|

구분 |

Active |

Passive |

|

전력 |

배터리 내장 |

자체 전력 없음 |

|

장점 |

원거리 인식(~100M) |

비교적 작고, 가격이 저렴 |

|

단점 |

크고 고가 |

10M이내에서 작동 |

|

접속 |

전자기파(고주파) |

상호유도(자기장 통한 전류 발생) |

|

분야 |

제조/창고/의료 |

대량유통, 응용환경, 교통 |

나. 일반적인 태그의 구분

|

RFID Tag 구분 |

주요특징 및 적용 분야 |

|

|

R/W 유무에 따른 분류 |

Read Only |

- 제조시 제조사에서 프로그램밍 된 TAG - 정보내용은 변경 불가 - 가격이 저렴하고, WRITE 과정이 필요 없는 경우에 사용 |

|

OTP(One-Time-Programming) |

- WORM(Write Only Read Many) - 사용자가 1회 Write가능 |

|

|

Read/Write |

- End User 누구나 Write 가능 - 가장 다양한 응용분야에서 사용 가능 |

|

|

전원 공급에 따른 분류 |

Passive |

- 배터리가 없으며, 보통 수Cm~수m 인식 범위 내에 사용 가능 - 가격이 저렴하고 반영구적인 수명(약 10년 이상) - 물류관리, 교통, 보안, 전자상거래 등에 적용 가능 |

|

Active |

- Tag에 배터리가 부착되어 수십m 인식범위 내 사용 - 고가이며 배터리 수명 제한(1~3년) - 환경감시, 군수, 의료, 과학등에 적용 가능

|

|

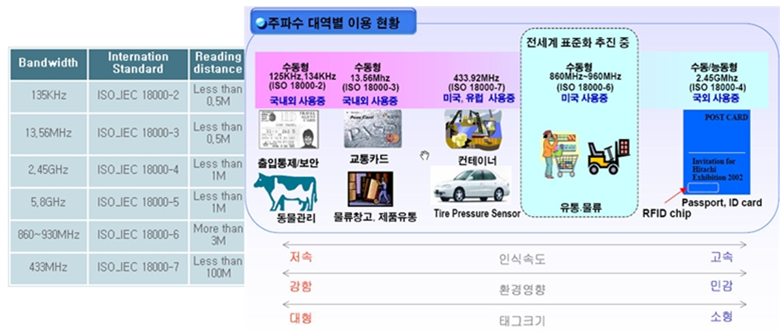

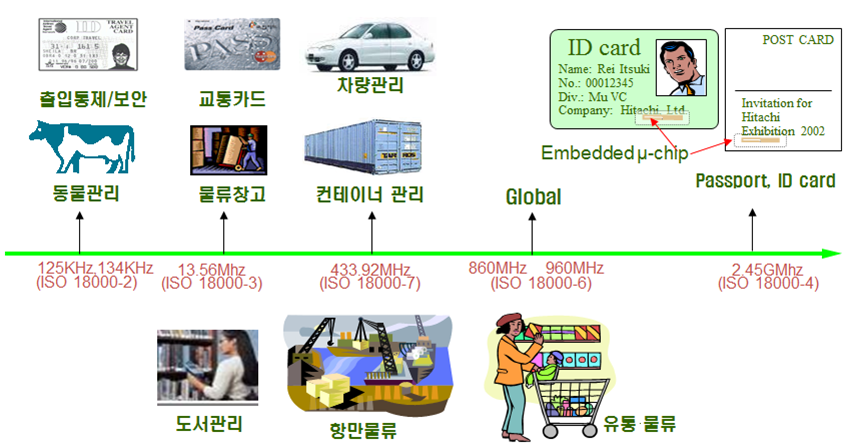

다. 주파수별 Tag 활용

라. 주파수별 Tag 특성

|

주파수 |

저주파 |

고주파 |

극초단파 |

마이크로파 |

|

|

125/134kHz |

13.56MHz |

433.92MHz |

860~960MHz |

2.45GHz |

|

|

인식거리 |

< 60 cm |

~60cm |

~50~100m |

~3.5m~10m |

~1m |

|

일반특성 |

비교적 고가 환경에 의한 성능저하가 거의 없음 |

저주파보다 저가 짧은 인식거리와 다중태그인식이 필요한 응용분야에 적합 |

긴 인식거리 실시간 추적 및 컨테이너내부 습도, 충격 등 환경 센싱 |

IC기술 발달로 가장 저가로 생산가능 다중태그 인식 거리와 성능이 가장 뛰어남 |

900대역 태그와 유사한 특성 환경에 대한 영향을 가장 많이 받음 |

|

동작방식 |

수동형 |

수동형 |

능동형 |

능동/수동형 |

능동/수동형 |

|

적용분야 |

출입통제/보완 동물관리 |

교통카드 수화물관리 대여물품관리 |

컨테이너 관리 차량관리 실시간 위치추적 |

유통물류 자동통행료징수 |

위조 방지 |

|

인식속도 |

저속 고속 |

||||

|

환경영향 |

강인 민감 |

||||

|

태그크기 |

대형 소형 |

||||

IV. RFID 와 바코드의 비교

|

구분 |

바코드 |

RFID 태그 |

|

통신방식 |

적외선 |

Radio Frequency |

|

저장정보 |

국가, 제조업체, 상품품목 |

국가, 제조업체, 생산일자, 유통기간, 조리방법 등등 |

|

재활용 |

불가능(Read-Only) |

가능(Rewritable) |

|

인식거리 |

~50cm 이내 |

~ 수m 이내 |

|

인식방법 |

1개씩 개별 인식 |

동시에 다수 인식 가능 |

|

가격 |

원가 거의 없음 |

200~500원 (50원 이하에서 시장 확대 가능) |

|

인식속도 |

~3초 이내 |

0.01 ~ 0.1초 |

|

인식률 |

95% 이내 |

99.9% 이상 |

V. RFID 표준

가. EPCglobal 표준

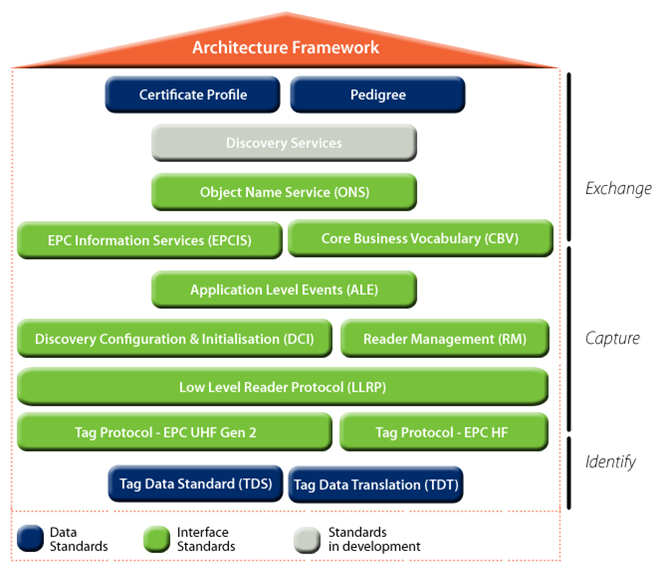

1)EPCglobal의 Architecture Framework

2) EPCglobal의 표준

|

표준 |

설명 |

|

TDS |

- Tag Data Standard - RFID Tag의 코드에 관련된 표준 |

|

Tag Protocol |

- Air Interface에 관련된 표준 |

|

LLRP |

- Low Level Reader Protocol - Reader에 관련된 표준 |

|

RM |

- Reader Management - 리더 관리를 위한 표준 |

|

DCI |

- Discovery Configuration & Initialisation - 리더 PnP관련 표준 |

|

ALE |

- Application Level Events - RFID 미들웨어 표준 |

|

EPC IS |

- EPC Information Service - Repository 저장 및 Enterprise급 미들웨어에 사용 |

|

ONS |

- Object Name Service - EPC Code 조회 관련 표준 |

- EPCglobal 표준은 IOS 관련 표준을 포함

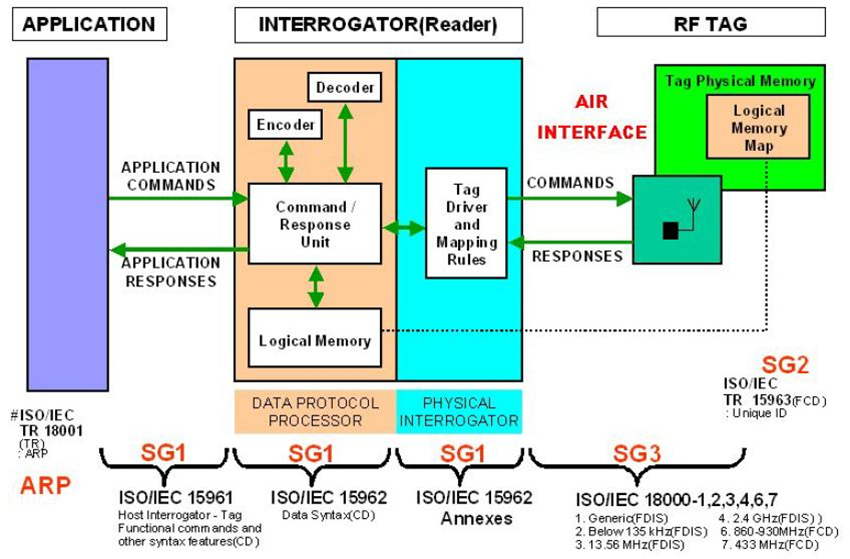

나. ISO 표준

VI. RFID 미들웨어

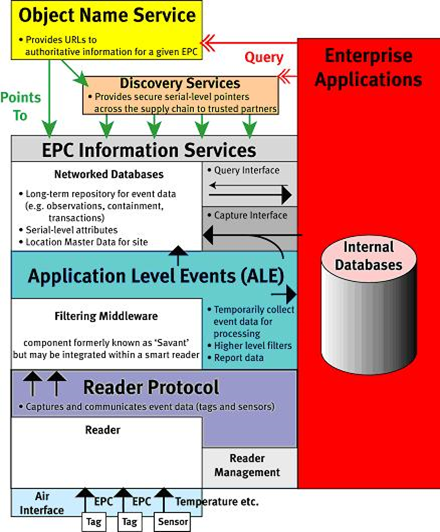

가. ALE

1) ALE의 특징

- EPCglobal (업계) 에서 규격한 미들웨어

- 어플리케이션 연동 시 공통된 웹 서비스를 사용

- Logical Reader 개념 (Reader Grouping) 도입, Reader의 안테나 포트 단위로 관리

2) ALE Architecture

3) ALE 구성요소

|

구분 |

내용 |

|

ALE |

- Application Level Events - Logical Reader 단위로 다양한 RFID Reader에서 발생하는 Event Data Collection/Filtering - Event Cycle 단위로 Event Data 처리하여 Reporting |

|

ONS |

- Object Name Service - DNS 프레임워크 위에서 동작하며 Object와 관련된 정보(Service URI)를 제공하는 시스템 - 국내 ONS 서버: ods.or.kr |

|

EPC IS |

- EPC Information Services - ALE로부터 받은 Reports를 EPCIS Capture Interface를 통해 Repository에 저장 |

VII. RFID 정보보호

가. RFID 보안 문제

|

구분 |

설명 |

|

도청 |

RFID 시스템은 바코드 시스템과 달리, 효율성을 높이기 위해 수 미터의 범위 내에서도 리더와 태그간에 통신이 가능하도록 되어 있다. 이러한 특징은 악의적인 사용에 의해 보안 문제점을 노출시킨다. 공격자가 리더를 갖고 태그를 스캐닝하는 적극적 공격과, 리더와 태그간 통신을RF 수신하는 수동적 공격이 있다. |

|

트래픽 분석 |

리더와 태그간 통신중 트래픽 분석을 통한 위협이 존재한다. 공격자가 어떤 특정 지역 내지 특정 태그에서 리더와 태그간의 트래픽을 분석할 수 있다면, 그 지역에서 어느 정도의 트래픽이 존재하는지, 어느 정도의 물품이 존재하고, 빠져나가는지에 대해서 알 수 있다. 또한, 트래픽 분석을 통해서 위치 추적이 가능하다. 아무리 패킷내용이 암호화되어 있을지라도 같은 비트(bit) 패턴의 태그가 이동하는 것을 알 수 있기 때문에 개인의 움직임을 알 수 있다. 더 나아가 개인의 신상정보까지 노출될 수 있는 위험이 존재한다. |

|

위조 |

태그에는 메모리에 데이터 항목이 존재한다. 이 항목은 항상 공격자의 대상이 될 수 있다. 공격자는 데이터 항목을 지우거나 대신할 수 있는 방법을 사용할 수 있다. 이것은 리더와 태그간의 통신에 잘못된 데이터를 서로 교환가능하게 되므로 치명적인 위험이 존재한다. 또한, 리더의 위조는 태그의 데이터 항목을 읽히는 위험이 있다. |

|

서비스 거부(DoS, Denial of Service) 공격 |

리더가 태그간에 질의와 반응의 메커니즘이 존재한다. 이러한 특징을 이용하여 공격자가 리더를 가지고 수많은 질의를 리더 및 태그에게 보낸다면 리더와 태그는 많은 질의에 대해서 일일이 반응해야 된다. 이는 너무 많은 계산이 요구되고, 리더와 태그가 정상적인 기능을 못하게 만드는 결과를 초래한다. 서비스 거부 공격은 RFID 시스템이 작동을 못하도록 하는 위협이다. |

나. RFID 보안 서비스

|

보안서비스 |

요구사항 |

|

기밀성 |

- 태그 유저는 권한이 있는 유저에 의해서만 태그가 읽히길 요구하며, 태그 유저는 태그에 쓰여진 데이터를 암호화 할 수 있어야 한다. - 태그는 태그의 설계 또는 구조의 간섭없이 암호화된 데이터를 읽고 쓸 수 있어야 한다. 이러한 특성은 유저가 선택할 수 있어야 한다. |

|

익명성 |

- 태그 내의 정보 또는 정보와 별도의 태그 식별 정보에 대한 익명성이 보장되어야 한다. - 정보를 이용한 사물 및 개인에 대한 위치추적, 경로추적 및 감시가 이루어 지지 않도록 인증된 적법한 사용자가 제어할 수 있다. |

|

무결성 |

- 태그는 잠김 데이터를 알려진 데이터의 변경이나 삭제를 막을 수 있어야 한다. - 태그 제조사들은 사용자에 관련되지 않는 제조사와 관련된 데이터의 저장소와 식별에 대한 태그 데이터를 잠글 수 있는 기능을 가져야 한다. |

|

인증성 |

- 태그 데이터의 저장소와 전송 프로토콜은 태그 데이터를 읽기에 앞서 결의자의 권한에 대한 인증의 요구에 대해서 사용자가 제어 가능한 옵션을 제공한다. - 태그 아이디를 읽는 것만으로 인증을 요구하지 않는다. |

|

침해대응성 |

- 서비스 거부공격 대응 - 시스템 보호 제공 - 네트워크 보호 제공 - 해킹, 바이러스, 침입 공격 등에 대한 대응 |

다. RFID 프라이버시 침해방지 방안

1) 기술적 접근

|

구분 |

설명 |

장점 |

단점 |

|

The ‘Kill Tag’ Approach |

|

|

|

|

The Faraday Cage Approach |

|

|

|

|

The Active Jamming Approach |

|

|

|

|

The Smart RFID Tag Approach |

|

|

|

|

Blocker Tags |

|

|

|

2) 정책적 접근

|

구분 |

세부 항목 |

설명 |

|

자체 규제 (Self-Regulation) |

소비자 공지 |

|

|

소비자 선택 |

소비자가 상품 취득 후, 태그 제거 혹은 불가능하 게 함. |

|

|

소비자 교육 |

소비자가 EPC에 대한 정확한 정보와 기술을 쉽게 획득할 수 있는 기회 제공. |

|

|

저장 정보이용, 유지, 보안 |

기업은 EPC로부터 발생한 정보를 이용하고 유지, 보호. |

|

|

정부 차원의 규제 |

소비자의 권리, 이익의 보호 |

개인정보를 취급하는 경우, 소비자(User)의 권리 이익을 보호하는 것이 원칙. |

|

이용 및 정보 수집 제한 |

개인 정보 수집,이용 시 본인의 동의 구함 |

|

|

공개 사용 목적의 명확화 |

|

|

|

개인 참가의 권리 |

소비자는 RFID태그를 제외, 무효화 청구 권리를 가짐 |

|

|

정확성 및 완전 보호 |

RFID Tag에서의 Data는 사용목적, 내용이 정확, 완전, 최신이어야 함. |