PMI

태그 :

- 개념

- PMI(Privilege Management Infrastructure)의 정의 - 사용자 임무, 지위, 역할 등에 관한 사용자의 속성(Attribute)를 정의하고 관리하기 위한 권한 인증 체계 - 기존의 인증서 구조에 소유자의 역할, 권한 등의 다양한 속성 정보를 포함하여 주체(소유자)와 객체(자원)간의 관계를 제3의 인증기관이 인증하는 권한 관리 메커니즘

I. 권한 자원과 소유자간의 관계를 신뢰기관이 보증, PMI 개요

가.PMI(Privilege Management Infrastructure)의 정의

- 사용자 임무, 지위, 역할 등에 관한 사용자의 속성(Attribute)를 정의하고 관리하기 위한 권한 인증 체계

- 기존의 인증서 구조에 소유자의 역할, 권한 등의 다양한 속성 정보를 포함하여 주체(소유자)와 객체(자원)간의 관계를 제3의 인증기관이 인증하는 권한 관리 메커니즘

나. 사용자 속성 관리의 필요성

- 전자서명에 기반한 PKI(Public Key Infrastructure)는 단순히 인증서 소유자의 신원 확인에만 중점을 두고 있음

- 인터넷 서비스 제공자들이 각 사용자 별로 다른 서비스를 제공함에 따라, 시스템 내의 사용자에 따라 서로 다른 리소스를 제공하는 등 사용자의 신원 파악 뿐 아니라 사용자별 권한 속성을 정의 필요

II. PMI의 개념도와 구성요소

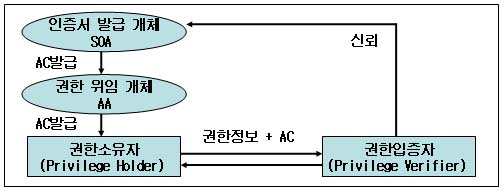

가. PMI의 개념도

나. PMI의 구성요소

|

구분 |

내용 |

|

인증서AC |

사용자의 속성을 기록하고 인증하는 인증서 |

|

인증서 발급 개체 SOA(Source Of Authority) |

- 권한 소유자에게 권한을 할당하는 인증서를 발급하는 개체 - PV가 무조건 신뢰하는 인증개체 - 공개키 기반구조의 Root CA와 유사역할 |

|

권한 위임 개체 AA(Attribute Authority) |

- 자신이 소유한 권한에 해당하는 인증서를 발부하고 다른 개체에게 권한을 위임하는 개체 - SOA로부터 권한의 전부 또는 일부를 위임 받아 인증서 발급업무 수행 |

|

권한 소유자 PH(Privilege Holder) |

- 특정 자원을 사용하기 위한 권한을 가지며 그 권한을 사용하는 개체 - PKI의 End-Entity에 해당 |

|

권한 입증자 PV(Privilege Verifier) |

- 권한소유자가 주장하는 권한이 그 상황에 적절한지를 판단하는 개체 |

III. PMI의 모델

|

모델 |

구성도 |

내용 |

|---|---|---|

|

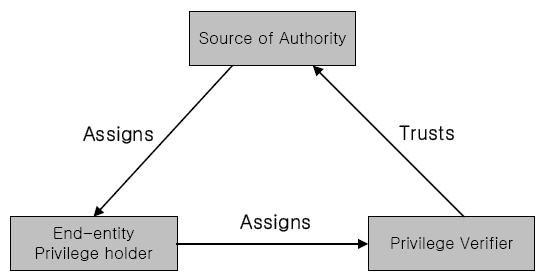

일반 |

|

- SOA가 직접 PH에게 AC를 발급, PV는 SOA를 통해 적정성 여부를 판단 |

|

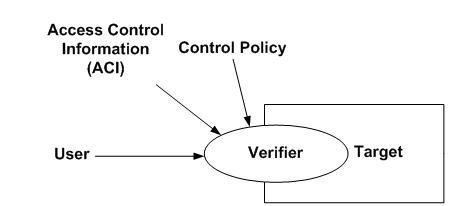

제어 |

|

- PH(User), PV(verfier), 접근 대상(target), 권한 정책(Privilege polocy), (민감도 속성, 환경 변수 등으로 이루어진) ACI(Access Control Information)로 구성 - PV는 권한 정책, ACI에 기초하여 PH의 AC를 검증 |

|

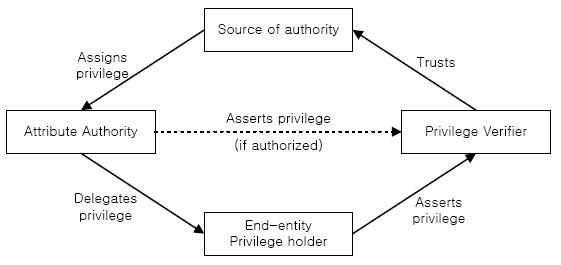

위임 |

|

- SOA는 특정 개체가 AA의 역할을 할 수 있도록 역할을 줄 수 있으며, 해당 개체가 타 개체로 자신의 권한을 위임할 수 있도록 허가할 수도 있음 - PV는 SOA를 통해 권한을 검증 |

|

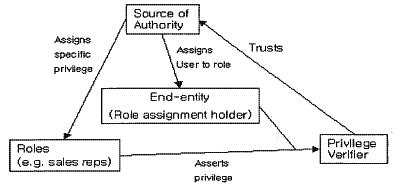

역할 |

|

- SOA는 PH에 권한을 할당하는 대신, AC내의 role 속성에 역할(role)을 할당하고, 역할 명세 인증서(Role Specification Certificate)를 통해 역할에 권한을 할당. 이로서 PH는 역할을 통해 간접적으로 권한을 소유 - 타 모델에 비해 유연한 권한 관리가 가능 |

IV. 속성 인증서 관련 기술요소

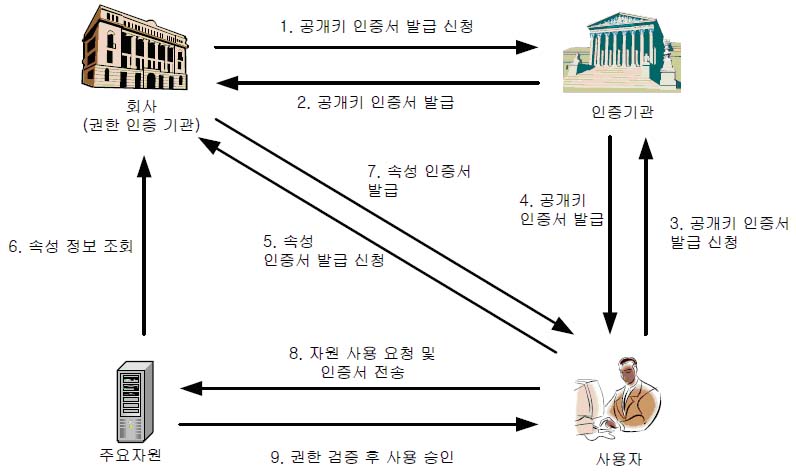

가. PMI의 사용자 속성관리방법

|

구분 |

설명 |

|---|---|

|

X.509인증서 사용 |

- X.509인증서의 확장 필드 이용하여 사용자별 속성 저장 - 신분 확인용 인증서의 유효기간보다 attribute의 유효기간이 짧으므로 인증서를 자주 폐기/재발급해야 함 - 권한을 부여하는 기관과 신원 확인을 위한 인증 기관이 다를 수 있음 |

|

별도의 인증서 발급 |

- 사용자 속성을 보증하는 별도의 인증서를 발급하는 방식 - 사용자의 신원확인: 기존의 공개키 인증서 활용 - 사용자의 속성확인: 속성 인증서를 검증 |

나. 속성인증서 분배 방식

|

구분 |

내용 |

|---|---|

|

Push 방식 |

사용자가 서비스 접근시 속성인증서 직접 전달 단순하여 Repository 불필요 |

|

Pull 방식 |

Server가 Repository에서 속성인증서 검색 Client 또는 Client-Server 프로토콜 변경없이 구현 가능 |

다. 속성인증서의 생명주기

- 공개키 인증서보다 짧은 생명 주기

- 발급과 폐기가 가볍고 자동적이어야 함

- 소유주의 직무가 실제로 변화하는 곳에서 발급하는 것이 합리적

- 폐기 목록을 관리하지 않을 수도 있음

라. 속성인증서 폐기방식

- ACRL(Attribute Certificate Revocation List) 관리는 CRL과 동일한 방법으로 수행

- 폐기목록 관리가 필요 없는 경우에는 만료시키면 됨

V. PKI와 PMI의 비교 및 연동 방안

가. PMI와 PKI 비교

|

구분 |

PMI (권한) |

PKI (인증) |

|---|---|---|

|

목적 |

권한 인증 서비스 제공 |

사용자 신원 확인 |

|

개념 |

사용자 권한, 지위, 임무 등 사용자 속성 정의 |

CA의 네트워크로 효율적 키관리 위해 도입된 아키텍처 |

|

역할 |

- 사용자 권한(역할 확인) |

- 사용자인증(신원 확인) |

|

레포지토리 |

- 별도의 권한 처리 기관 또는 기업 내부 부서 |

- 인증기관과 등록기관 관리 |

|

표준 |

X.509 V4 |

X.509 |

|

최상위 인증기관 |

SOA (Source of Authority) |

ROOT CA |

|

인증당국 |

AA (Attribute Authority) |

CA (Certificate Authority) |

|

인증대상 |

권한소유자(Privilege Holder) |

인증객체 (Certificate Subject) |

|

공통점 |

- 비대칭키를 사용한 검증(RSA 등) - 제3의 기관(장소)에서 공신력 제공 - 개인별 인증 저장을 위한 객체 관리 |

|

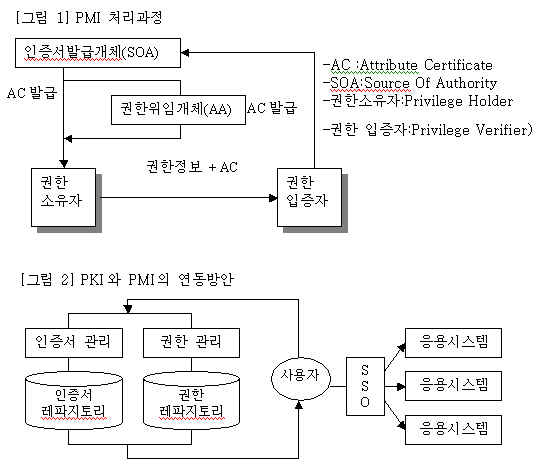

나. 공개키 기반구조와의 연동 구성도

다. PMI와 SSO 연동 구조

- 사용자 인증은 신분이 자주 바뀌지 않으나 권한관리는 빈번하게 변경

- 내부적으로 다중화된 인증일지라도 Single Sign On 을 통해 사용자의 편리성이 지장 없도록 구축