빅데이터 보안

태그 :

I. 지능화된 공격에 따른 빅데이터 보안 기술의 개요

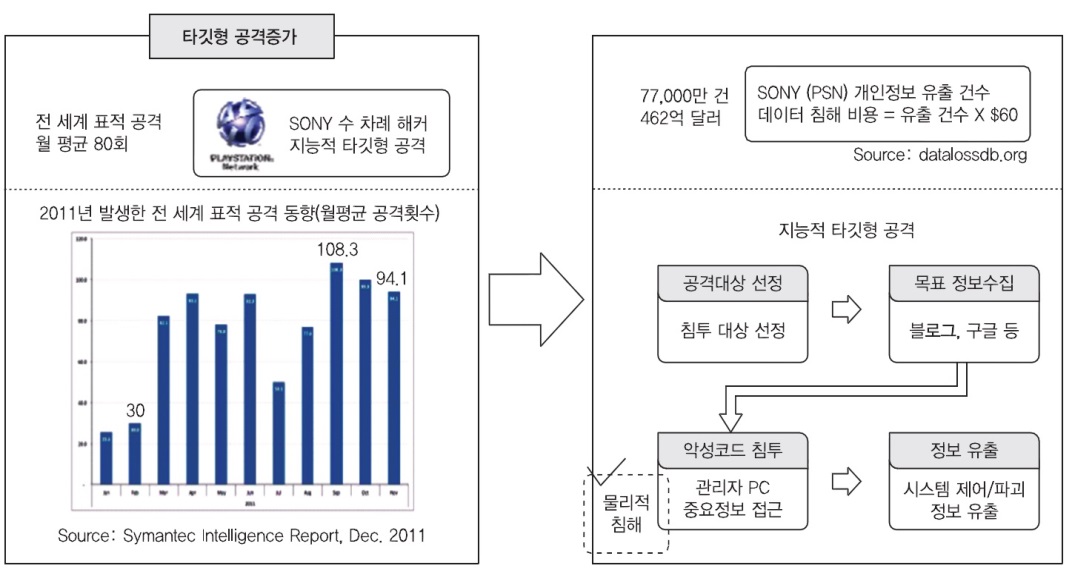

가. 변화하는 보안기술 패러다임

나. 빅데이터 보안의 필요성

|

필요성 |

설명 |

|

침해사고 위협 증대 |

빅데이터 폭주, 비정형 데이터 증가 |

|

보안 위협 요소 잠복 |

보안 위협 요소가 빅 데이터에 잠복 가능성 증대 |

|

기존 보안 시스템 한계점 |

기존 보안 시스템의 한계점 노출 |

II. 빅데이터 보안의 개념도 및 갖춰야 할 핵심요소

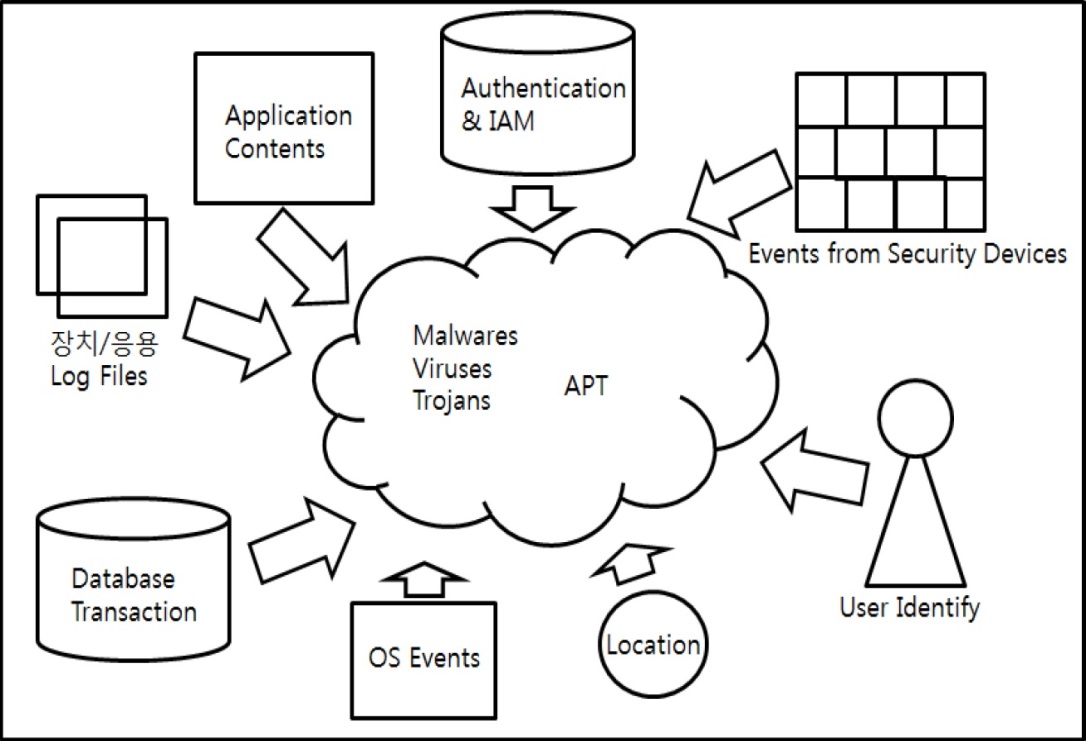

가. 빅데이터 보안의 개념도

나. 빅데이터 보안의 갖춰야 할 핵심요소

|

핵심요소 |

설명 |

|

알고리즘(Algorithms) |

- 알고리즘을 통해 지능적인 기술의 도움으로 자동 분석 가능 - 높은 정확도 위해 데이터, 처리능력, 커스텀 규칙(Custom Rules)을 혼합 - 기계학습, 행동이상 탐지등의 알고리즘 이용 |

|

시각화(Visualization) |

- 데이터 시각화를 통해 실시간 대처능력 확대 - 기존: 파이차트, 그래프, 피봇테이블 등 - 발전방향: 3D 그래픽스, 위험 점수 분석, 데이터 피봇 |

|

컨텍스트(Context) |

- 위협 탐지/포렌식 기능을 사이버공격에 대한 지속적인 모니터링과 결합 |

|

자동화(Automation) |

- 지속적인 탐지와 비정규적인 공격에 대한 자동 감지 및 대응 |

III. 빅데이터 보안기술

가. 보안 분야에 사용되는 빅데이터 분석 기술

|

분석기술 |

설명 |

|

연관성 규칙 학습 (association rule learning) |

- 대용량 데이터베이스 내의 다양한 변수로부터 흥미 있는 주제의 관련성, 연관성 찾는 기술 잠재적 규칙을 만들어내고 테스트 하는 일련의 알고리즘 |

|

분류(classification) |

- 이미 분별된 데이터를 포함하는 학습데이터 세트를 기반으로 새로운 데이터가 속해있는 카테고리 식별 할 수 있는 기술 |

|

군집화 (cluster analysis) |

- 유사성에 대한 특성이 사전에 알려져 있지 않은 상태에서 유사한 개체들의 작은 그룹으로 분할하기 위한 통계적 방법 |

|

데이터 융합 및 통합 (fusion&integration) |

- 단일소스에서 분석한 결과보다 더 정확하고 효율적인 통찰력을 얻기 위하여 다중 소스로부터 데이터를 통합하고 분석하는 기술 |

|

앙상블 학습 (ensemble learning) |

- 기계 학습의 분류 방법을 통해 여러 개의 분류기를 생성하고 그것들의 예측을 결합함으로써 새로운 가설을 학습하는 방법 |

|

유전 알고리즘 (genetic algorithm) |

- 자연 세계의 진화과정에 기초한 계산모델로서 최적화 문제를 해결하는 기법 |

|

시각화 (visualization) |

- 데이터 분석의 결과를 표현하고 이해의 수준을 향상하기 위하여 이미지, 다이어그램, 애니메이션 등에 사용 |

나. 빅데이터를 활용한 보안 분석기술

|

분석기술 |

설명 |

|

실시간 모니터링 |

- 시스템 구성요소에 대한 공격상황을 추적하고 분석 응용 프로그램 상에서 사용자의 활동성을 모니터링하기 위하여 다양한 소스로부터 데이터를 수집 관리하는 기술 |

|

위협에 대한 지능 |

- 비정상적인 활동을 보다 정확히 인식할 수 있게 하는 다양한 위협과 공격 패턴에 대한 최신 정보 체계 |

|

행위 프로파일링 |

- 비정상에 대한 조건들이 잘 정의되어 있을 경우 일련의 특정 조건들을 찾기 위한 연관 규칙을 정의하는 것이 가능 - 규칙기반 방법론으로는 모든 비정상 행위 탐지가 힘들기 때문에 행위 프로파일링 기반 이상징후 탐지 분석 |

|

데이터 및 사용자 모니터링 |

- 사용자 및 데이터의 컨텍스트를 포함한 데이터/사용자의 활동성을 모니터링하는 것은 침투 탐지 및 오용 탐지에 필수 기술 - 특권 사용자와 민감한 데이터 접근을 모니터링 하는데 요구됨 |

|

응용 모니터링 |

- 응용프로그램 취약점은 표적공격의 주요 타깃이므로 비정상 응용 프로그램의 활동성 모니터링 기술 |

|

분석 |

- 빅데이터 분석의 전통적인 방법론인 머신러닝, 데이터 마이닝, 네트워크 마이닝 기법 활용하여 다양한 소스 정보의 특성을 분석/이상유무 판단“끝” |

IV. 빅데이터 주요 위협 요인과 대응방안

가. 빅데이터 주요 위협 요인

|

구분 |

취약항목 |

위협 요인 |

|

저장(PPDM) |

개인정보유출 |

BigData(회원정보, 고객정보)분석 수행시 개인정보 유출 및 다른 용도사용 |

|

시스템(Hadoop) |

Kerberos |

네트워크로 블록접근 토큰(Kerveros) 취득하여 공유 비밀키 갱신전까지 해당 블록 접근 가능 |

|

Securiy미지원 |

Zookeeper, HttpFS(CDH3기준) |

|

|

응용(통합보안) |

APT |

분석 데이터가 증가하고, 보안 위협 요소가 빅데이터에 잠복할 가능성 있음 |

|

BYOD위협 |

기업의 IT통제권 상실, 단말기 취약점 및 악성코드로 인한 기업 내부 정보 유출 위협, 악성코드에 감염된 개인용 기기의 내부 접속으로 기업 IT자산 위협, 단말기 도난 또는 분실로 인한 데이터 유출 |

APT(Advaned Persistent Threat) :clheo수개월에서 수년에 걸쳐 타겟 정하고 공격

BYOD(Bring Your Own Device)

나. 빅데이터 보안 위협 요인 대응방안

|

구분 |

대응방안 |

위협 요인 |

|

저장 (개인정보) |

PPDM (랜덤화/데이터섭동) |

Privacy를 보호할 수 있도록 변환하거나 이를 보호할 수 있는 방법을 사용하여 데이터마이닝을 수행하고 그 결과를 얻어냄 |

|

다주체보안 연산 |

SCM(Secure Multiparty Computation) |

|

|

시스템 (Hadoop) |

CDH4기준 Security 지원 |

- MIT Kerberos 5(krb5-1.6.1) - Hadoop Security with Active Directory - ZooKeepter-support Kerberos |

|

응용 (통합보안) |

APT |

분석 데이터가 증가하고, 보안 위협 요소가 빅데이터에 잠복할 가능성 있음 |

PPDM(Privacy Preserving Data Mining)